在数字浪潮席卷全球的今天,网络空间已成为人类活动的重要场域。与此个人信息安全风险日益凸显,数据泄露、隐私侵犯事件频发,严重威胁着公众的信任感与安全感。因此,在软件开发的全生命周期中,将个人信息安全置于核心地位,不仅是法律与伦理的刚性要求,更是营造一个让“人人安心”的网络环境的基石。这需要开发者、企业、监管机构与用户共同构建一道坚实的技术、管理与意识防线。

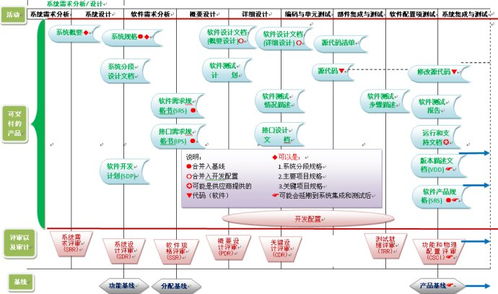

一、 开发伊始:将安全理念融入设计基因

安全的网络环境始于安全的产品。软件开发者必须摒弃“先开发、后安全”的陈旧观念,积极拥抱“安全左移”和“隐私设计”原则。这意味着,在软件架构设计之初,就应将个人信息保护作为核心功能进行考量。

- 数据最小化与目的限定:严格遵循“非必要不收集”原则。明确每一项个人信息收集的必要性、具体用途,并在用户协议中清晰、无歧义地告知。避免过度收集、超范围使用,从源头上减少数据暴露的风险。

- 默认隐私保护:软件默认设置应为保护性最强的隐私选项,将选择权和控制权真正交还给用户。例如,默认不开启非核心功能的精准位置追踪、通讯录访问等权限。

- 技术架构安全:采用安全的通信协议(如HTTPS)、强加密算法对传输和存储中的敏感信息进行加密。对数据库访问、API接口调用实施严格的权限控制和身份认证,防止未授权访问。

二、 开发过程:将安全实践贯穿编码测试

安全的代码是安全软件的细胞。开发过程中,需建立并执行严格的安全编码规范和安全测试流程。

- 安全编码与代码审计:对开发团队进行持续的安全意识培训,防范常见漏洞(如SQL注入、跨站脚本XSS、缓冲区溢出等)。引入自动化代码审计工具,并结合人工评审,定期排查代码中的安全隐患。

- 依赖组件管理:现代软件开发大量使用第三方开源库和框架,这些组件可能包含未知漏洞。必须建立软件物料清单(SBOM),持续监控并及时更新所有依赖组件,修补已知安全漏洞。

- 渗透测试与安全评估:在软件发布前,邀请内部或外部的安全专家进行模拟攻击测试(渗透测试),主动发现并修复深层次的安全缺陷。定期进行全面的安全风险评估。

三、 运营维护:将动态防护覆盖全生命周期

软件上线并非安全工作的终点,而是持续防护的开始。面对不断演变的网络威胁,动态、智能的运营维护至关重要。

- 实时监控与应急响应:建立7x24小时的安全监控体系,对异常访问、数据泄露风险进行实时告警。制定并定期演练信息安全事件应急预案,确保一旦发生安全事件,能快速响应、有效遏制、及时通报。

- 漏洞管理与持续更新:建立通畅的漏洞接收与反馈渠道(如漏洞赏金计划)。对已发现的漏洞,迅速开发并发布安全补丁,强制或引导用户更新。对停止维护的旧版本,应明确告知用户安全风险。

- 数据生命周期管理:建立清晰的个人信息留存和销毁策略。对于不再需要或超出保存期限的个人信息,进行安全、彻底的匿名化或删除处理,避免数据“沉睡”带来的风险。

四、 协同共治:共建人人安心的网络生态

营造安心的网络环境,非一方之力可成,需要多方协同,形成共治格局。

- 企业责任与透明化:软件开发企业应公开其隐私政策与数据安全实践,定期发布透明度报告,接受社会监督。将个人信息安全保护纳入企业社会责任的核心范畴。

- 法规遵从与标准建设:严格遵守《个人信息保护法》《网络安全法》《数据安全法》等法律法规,并积极参与行业安全标准的制定与推广,提升整体行业的安全水位线。

- 用户赋能与意识提升:通过清晰易懂的提示和设置,赋予用户管理自身数据的权利和能力。通过宣传和教育,提升公众的数字素养与安全意识,使其成为个人信息安全的第一道防线。

###

在万物互联的时代,软件是连接人与数字世界的桥梁,其安全性直接关系到网络环境的清朗与安宁。将“保护个人信息安全”深植于软件开发的骨髓,通过前瞻的设计、严谨的开发、动态的运营和社会的共治,我们方能构筑起可信赖的数字世界。只有当每一行代码都承载着对用户的尊重与守护,只有当每一个应用都成为安全的节点,我们才能真正营造出一个让亿万用户安心畅游、无后顾之忧的网络环境。这条路任重道远,但唯其艰难,才更显价值与必要。